menu

書いてる野郎

orebike@gmail.com

IAM ユーザーを作る一番の理由は開発用の権限が限定されたユーザーを作りたいということだと思うのでその設定方法

マネージメントコンソールで EC2絡みの設定をする際にとりあえず各種読み取り権限をつけておかないと、画面自体が正常に動かないので、まずこの権限をとりつける

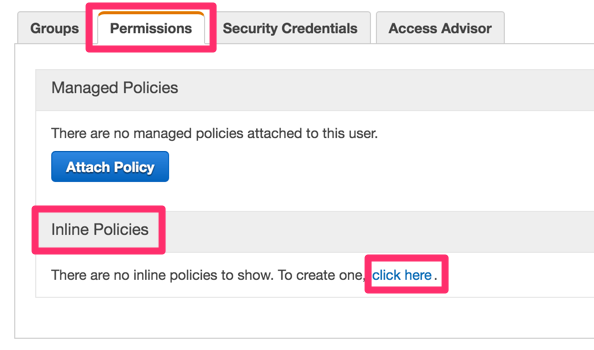

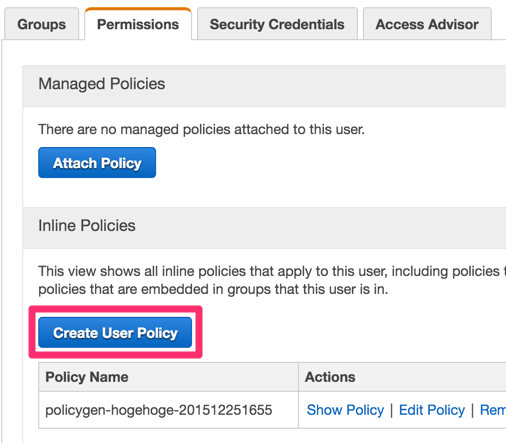

パスワードを設定した時と同様にIAMのユーザー画面から権限を付与したいユーザーを選択する

Permission タブを選択して Inline Poricies を展開して Click here をクリックする。これは細かく設定するためである。

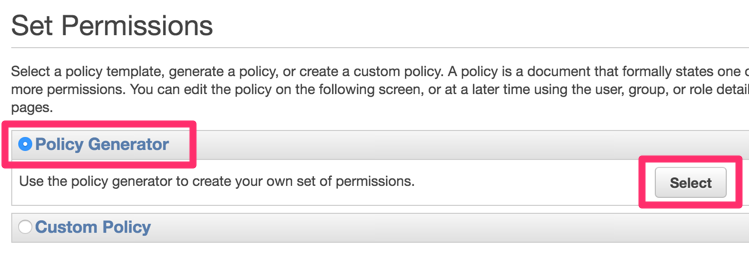

Policy Generator を使うと楽に設定できるので Select をクリックして起動する

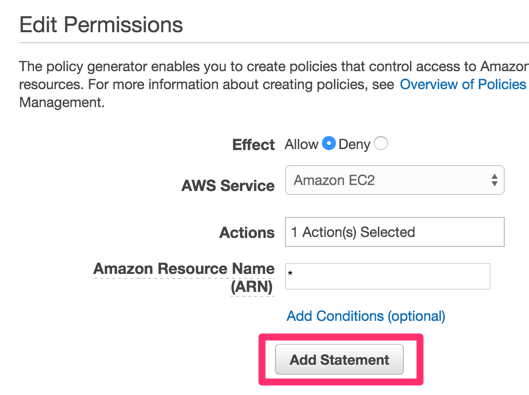

許可するので Allow を選択し、対象は EC2 なので EC2 を選択。Actionは 読み取りなのでとりあえず「Describe」から始まる権限を一つチェックしておく。 ARNというのは対象を表すが、今回は全部ということで「*(ワイルドカード)」を設定する。

Add Statement をクリックする

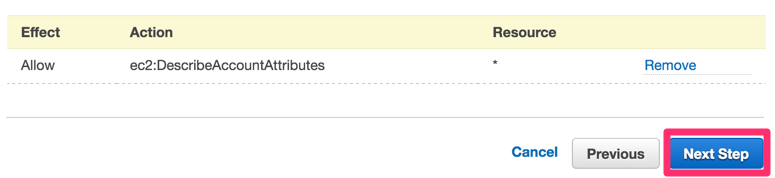

追加されるので Next Step をクリック

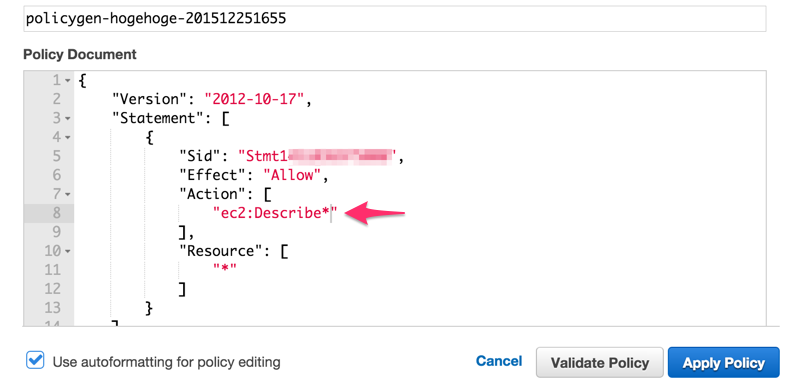

このようなコードが生成される

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Stmt123456789", "Effect": "Allow", "Action": [ "ec2:DescribeAccountAttributes" ], "Resource": [ "*" ] } ] }

今回はマネージメントコンソールのために表示に関しては全部OKにしたいので Action を読み取りのワイルドカード指定にする

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Stmt123456789", "Effect": "Allow", "Action": [ "ec2:Describe*" ], "Resource": [ "*" ] } ] }

Validate Policy をクリックして文法に間違いが無いことを確認して、Apply Policy をクリックする

読み取り権限が追加されていること確認して、 Create User Policy をクリックする

先ほどと同様に進めるが、Action の選択で 「StartInstances」と「StopInstances」の2つを選ぶ

ARN には対象にしたい EC2のインスタンスを設定する。EC2のインスタンスの ARN はこのように表現される

arn:aws:ec2:ap-northeast-1:123456789:instance/i-ec123456

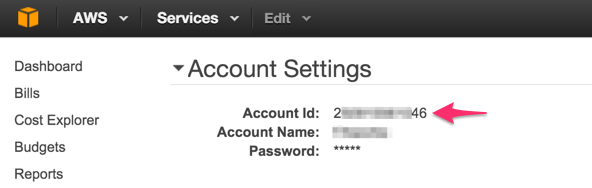

arn:aws:ec2: に続き「リージョン」を設定する。この例ではこれはTokyoである。そのあとに Account ID というものを設定する。これは

https://console.aws.amazon.com/billing/home#/account ここから確認できる。

最後は instance: に続き、お馴染みインスタンスIDを設定すればよい

これで設定すると、以下の様なコードが生成されるはず。

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Stmt123456789", "Effect": "Allow", "Action": [ "ec2:StartInstances", "ec2:StopInstances" ], "Resource": [ "arn:aws:ec2:ap-northeast-1:123456789:instance/i-ec123456" ] } ] }

これで Apply Policy すれば完成である。